QNAP VPN 服務的各種玩法

因為 QNAP 的 QVPN Service 支援 VPN Client 以及可將 VPN Client 的網絡介面設定成網絡閘道的關係,讓 QNAP VPN 服務引申出多種用法,滿足不同用家的需要。

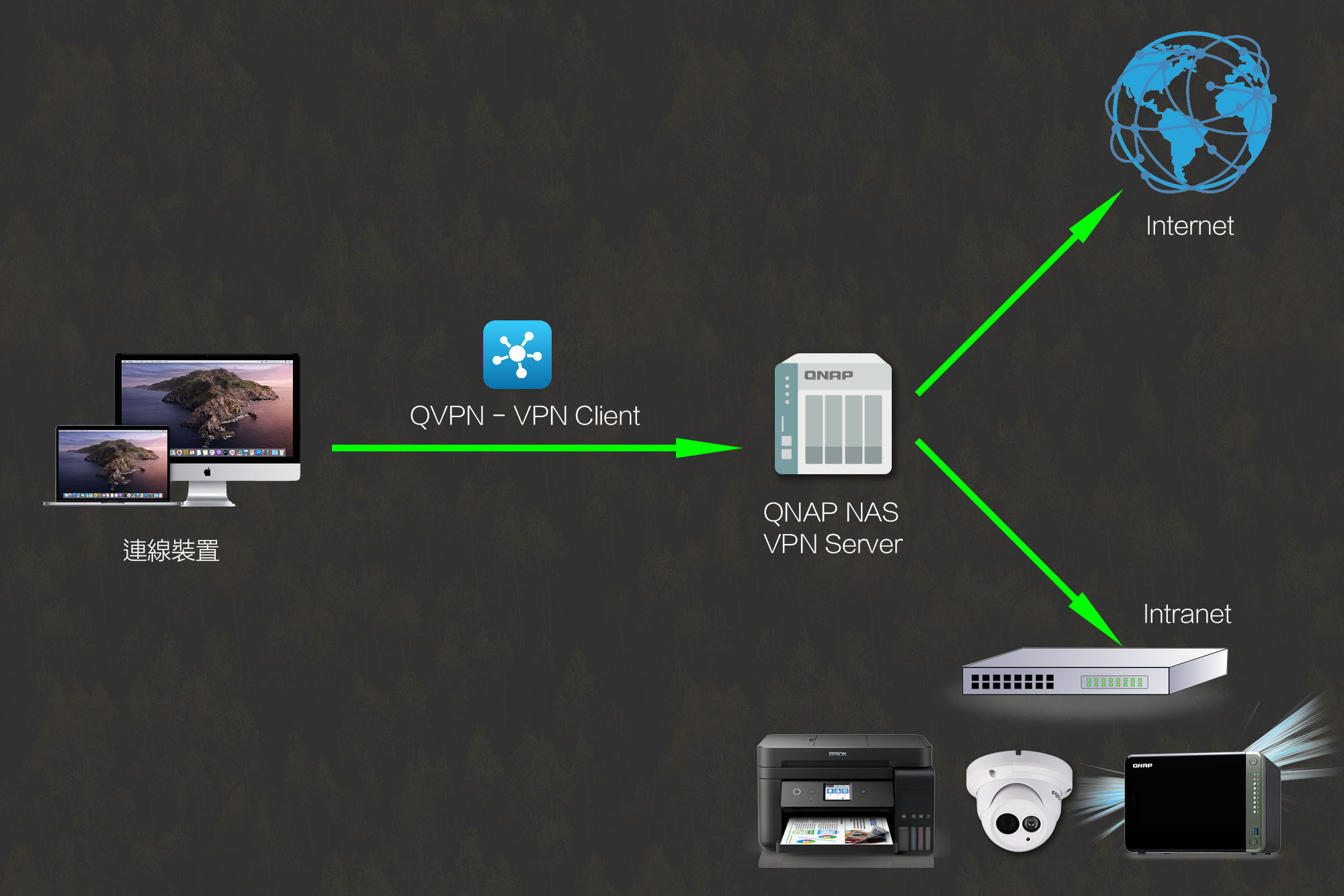

這個是最簡單及最基本的用法,設定上也是最簡單的,用家只需要在 QNAP NAS 中的 QVPN Service 啟用 VPN Server 及完成 Port Forwarding 動作,即可以使用。在這個模式中,用家的裝置在連上 QNAP NAS 的 VPN Server 後,即可以存取 QNAP NAS 及其內聯網的其他設備。而對外連線方面,也會透過 QNAP NAS 那邊的網絡對外連線。這個模式適合希望以更安全的方式連線到 QNAP NAS 的用家,也適合需要突破國家級網絡封鎖的用家。而因為對外的 IP 地址還是用家的QNAP NAS的對外 IP 地址,因此如你希望匿名上網,這個方法並不適合,但用家可以再參考下面的方法。

前文提到,因為 QNAP NAS 除了可以當 VPN Server 外,還可以設定成 VPN Client。當 QNAP NAS 以 VPN Client 的角色連線到其他 VPN Server後,系統會多提供幾個設定供用家選擇。以下的方法可以讓用家分享公共的 VPN 服務給自己的朋友,用家只需要一個公共的 VPN 服務帳戶,再把 QNAP NAS 以 VPN 連線到公共的 VPN 服務供應商,並建立一堆 QNAP NAS 的使用者帳戶供朋友連線,配合正確的設定,即可分享「匿名上網」的喜悅。

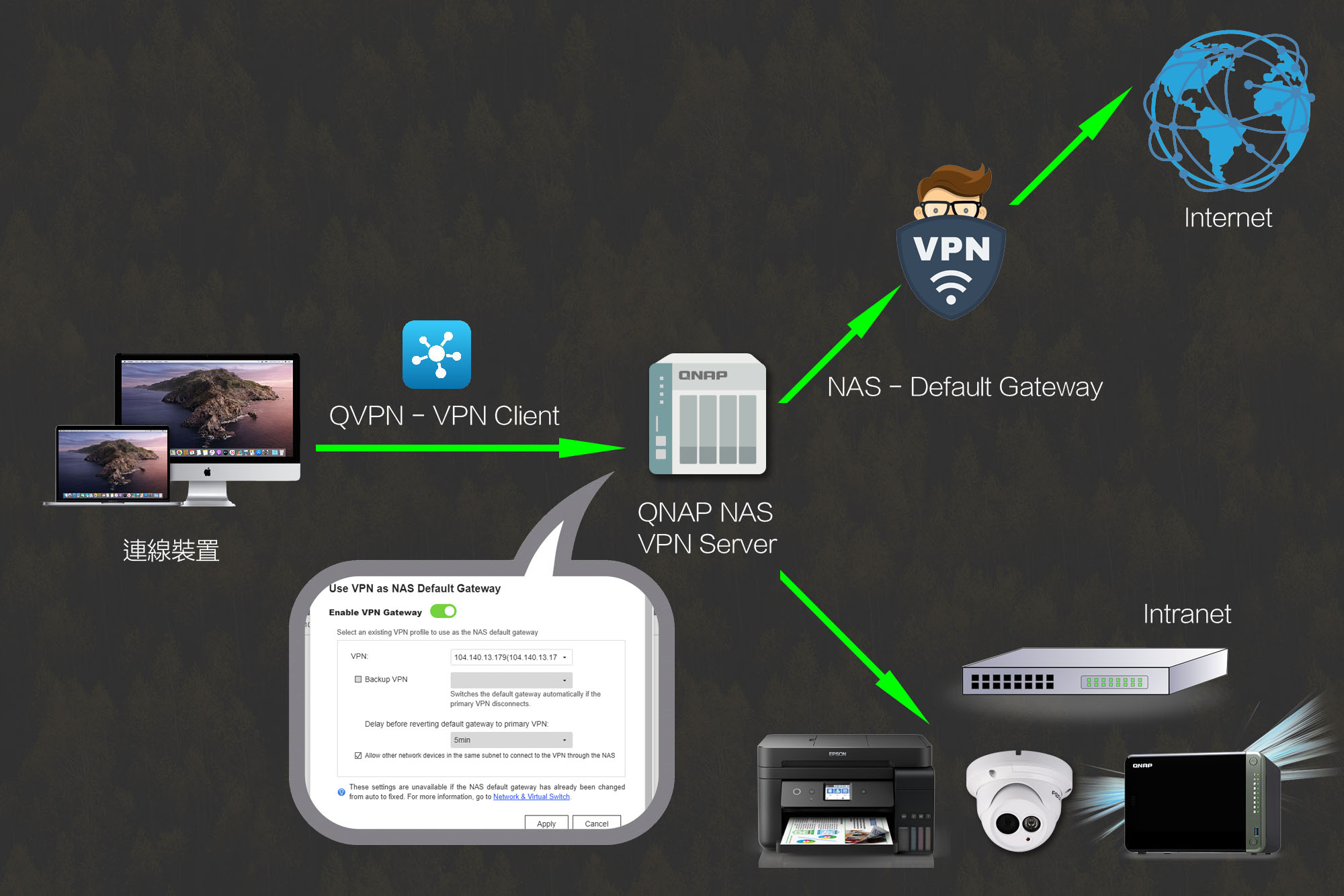

第一個方法是以 VPN Client 當作成 QNAP NAS 的預設閘道 (Default Gateway),在這個模式上,QNAP NAS 對外的連線會全部透過 VPN Client 傳送,當中包括 QNAP NAS 的 VPN Server 網絡流量。因此,當你把QNAP NAS 的預設閘道 (Default Gateway) 設定到 VPN Client 的連線後,其他裝置以 VPN 連線到 QNAP NAS 後,會再轉接到下一個 VPN Server,達成匿名上網的效果。但是,因為QNAP NAS 對外的連線會全部透過 VPN Client 傳送的關係,QNAP NAS 的 DDNS 服務也會因此受到影響(希望 QNAP 可以解決這個問題),DDNS 服務有可能會回報錯誤的 WAN IP 地址(很可能會回報了VPN Server的 IP 地址),讓 DDNS 服務失效,因此大王不建議用家使用這個方法。

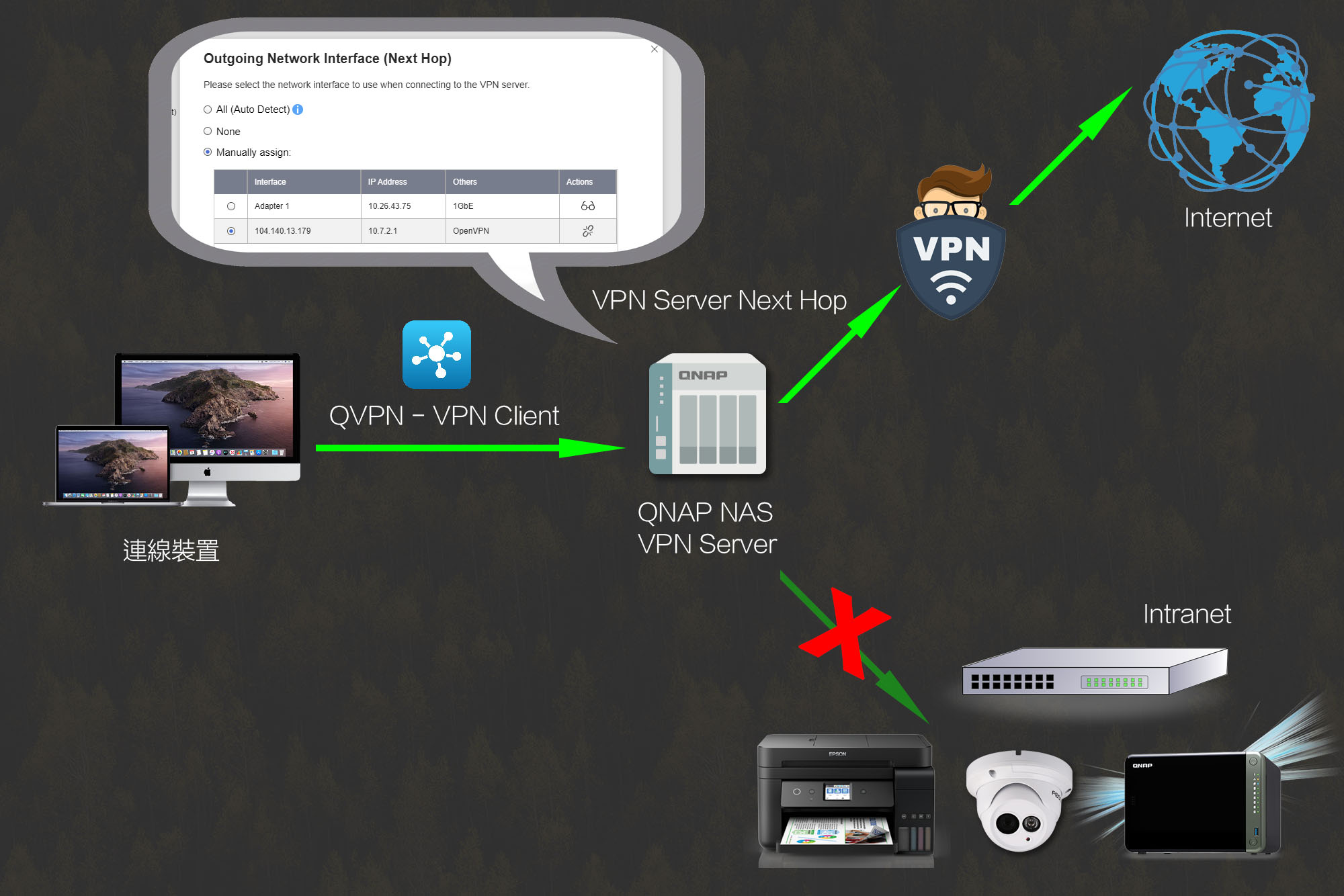

第二個方法是為 QNAP NAS 的個別 VPN Server 設定「下一個躍點 (Next Hop)」,在「下一個躍點 (Next Hop)」內可以設定 VPN 的流量經過哪一個網絡介面,當中可以設定成 QNAP NAS 的實體 LAN 介面或 QNAP NAS 已連接的 VPN Server。當用家把「下一個躍點 (Next Hop)」設定為QNAP NAS 已連接的 VPN Server後,連接到 QNAP NAS 的 VPN Server 的裝置所傳輸的流量也會傳送到 QNAP NAS 已連接的 VPN Server。這個設定方法會讓連接到 QNAP NAS 的 VPN Server 的裝置無法存取 QNAP NAS 內網內的其他裝置,適合希望分享「匿名上網」的喜悅而又不想朋友存取到QNAP NAS 內網內的其他裝置的用家。因為這個設定只會套用到 QNAP NAS 內個別的 VPN Server(可套用在 PPTP、L2TP/IPSec、OpenVPN 或 QBelt VPN Server),因此用家仍可使用其他的 VPN Server 類型來存取內網內的其他裝置。

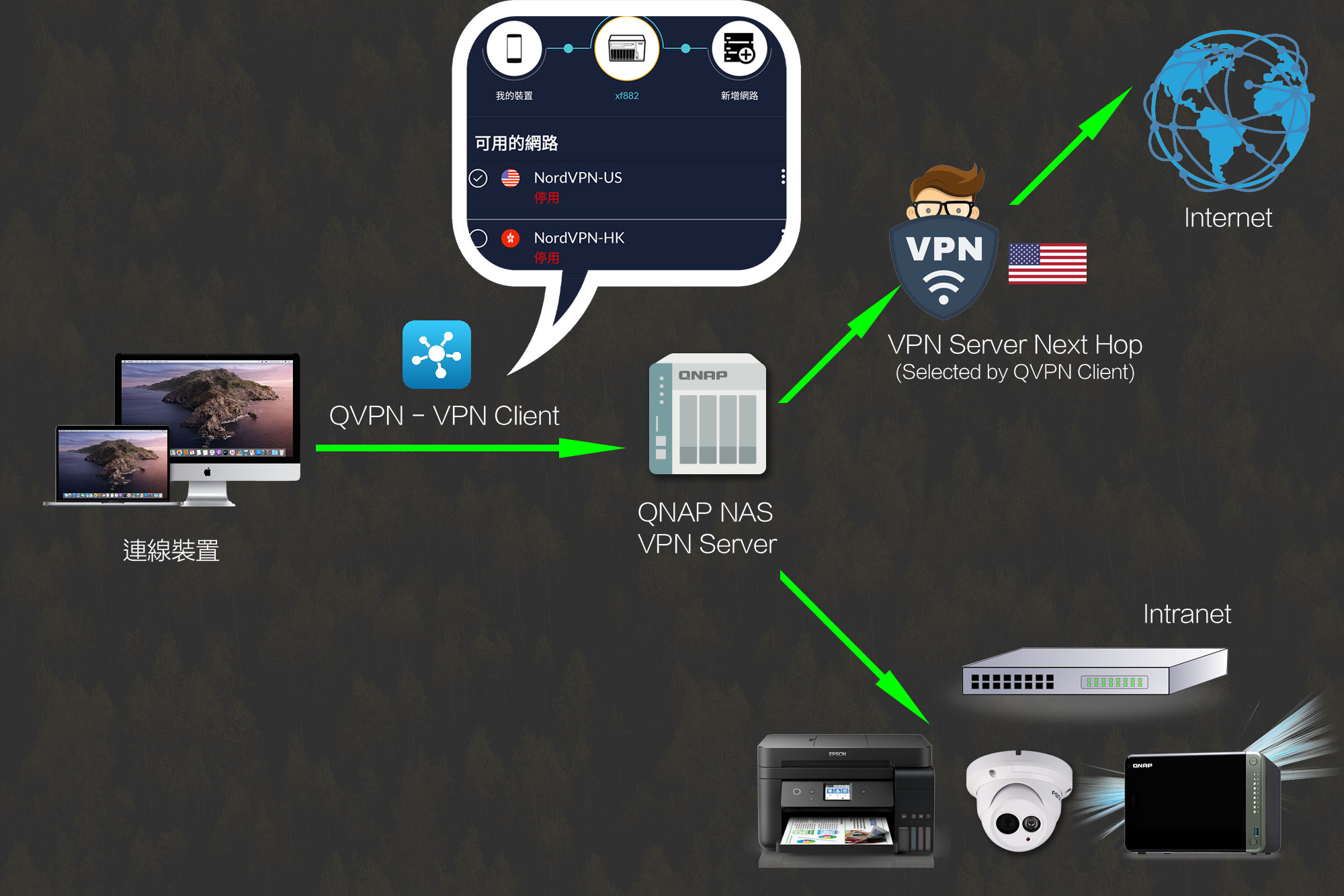

第三個方法是使用 QVPN Device Client(QNAP QBelt VPN) 內建的「新增網絡」功能,這個方法不需要在 QNAP NAS 上設定「VPN Client 預設閘道 (Default Gateway)」及在VPN Server設定「下一個躍點 (Next Hop)」。在 QVPN Device Client 連線到 QBelt VPN Server 後,可以在 QVPN Device Client 上直接選取「下一個躍點 (Next Hop)」,選取後即可把流量轉送到對應的 VPN Server,在可以存取到QNAP NAS 內網內的其他裝置的同時,也可以把對外連線轉送到其他 VPN Server。同時,使用者可以接自己的需要連接到不同地方的 VPN Server,極具彈性。