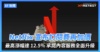

近日,一個被評為近期最高危的零點擊漏洞(CVE-2024-20017)對 MediaTek Wi-Fi 晶片組和驅動程式包構成嚴重威脅,這些晶片組和驅動程式包廣泛應用於包括 Ubiquiti、小米和 Netgear 等多個廠商的路由器和智能手機中。SonicWall Capture Labs 的研究人員發現此問題後指出,這一漏洞允許遠程代碼執行(RCE),無需用戶互動即可輕易控制裝置。更嚴重的是,公開的概念證明(PoC)漏洞利用代碼近期已經公之於眾。

該漏洞影響了 MediaTek 軟件開發套件(SDK)版本 7.4.0.1 及更早版本、OpenWrt 19.07 和 21.02 版本。研究人員建議受影響的用戶應盡快應用可用的 MediaTek 修正檔。從技術細節來看,這一漏洞是一個越界寫入問題,存在於 wappd 網絡守護進程中,該守護進程負責配置和管理無線介面和訪問點。研究者在本周發布的一篇文章中解釋說,wappd 的架構複雜,包括網絡服務本身、一組與設備無線介面交互的本地服務,以及通過 Unix 域套接字在組件之間的通信通道。總括來說,這一漏洞是由於攻擊者控制的數據包直接從長度值中取值,而沒有進行邊界檢查,並將其放入內存拷貝中,從而導致緩衝區溢出。