近日,被以色列資安業者 Check Point Research 揭露名為 Rampant Kitten 的黑客行動,並指其由伊朗實體所主導的攻擊行為。而這個行動的目標為伊朗移民、伊朗少數民族、反政權組織及抵抗運動人士。

這個黑客行動以各種方式去滲透目標,包括竊取個人文件、建立 Telegram 釣魚網頁等,並開發取得出雙重認證的 Android 後門程式。據悉該行動最少已秘密進行 6 年至今才被發現。

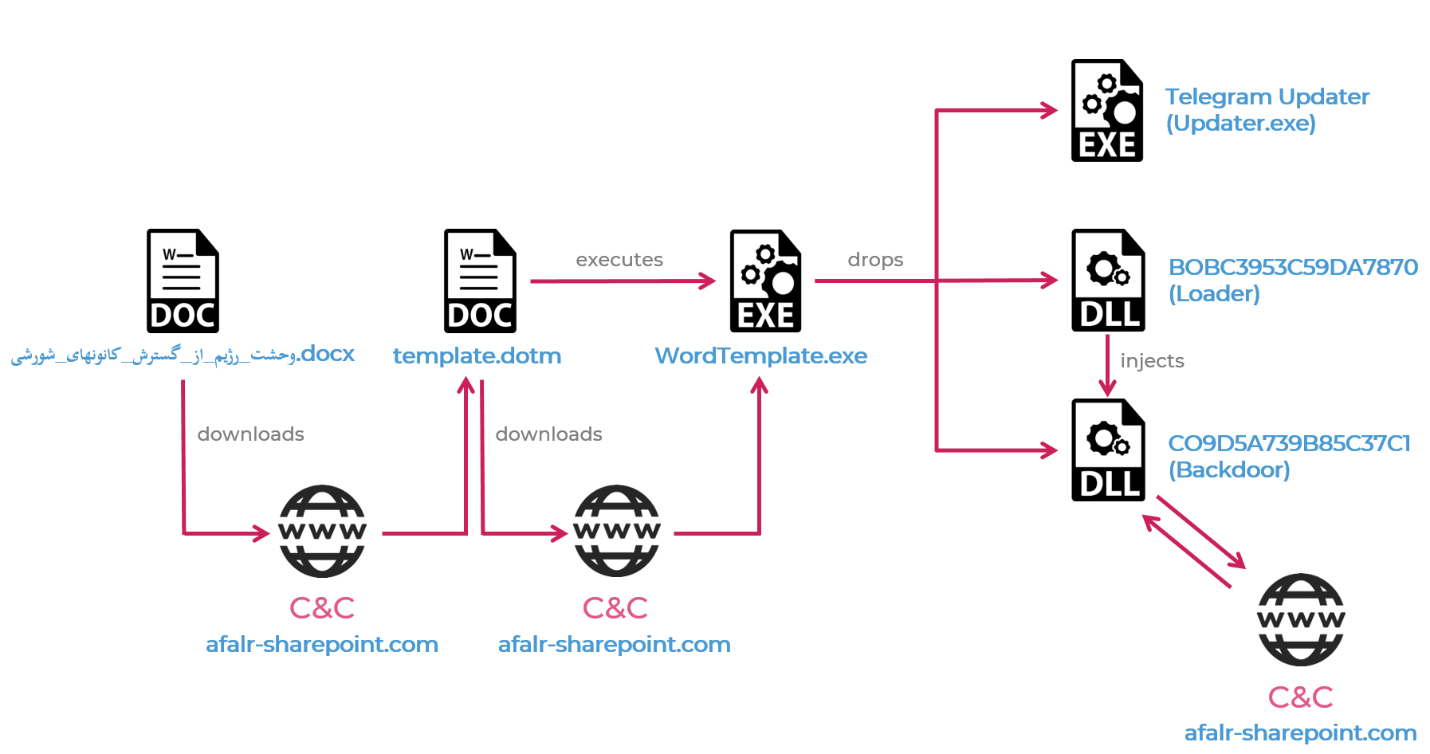

據 Check Point 的分析,黑客是透過一個惡意文件展開攻擊,文件以「政權擔心人民聖戰者組織的蔓延」為標題吸引目標打開。一旦開啟該文件時,就會從外部伺服器載入一個被植入了惡意巨集文件範本,並檢查目標是否安裝 Telegram。若有則會繼續載入其餘 3 個執行檔。

黑客會充份利用受害者的 Telegram 帳號,進行各種竊取活動,以及搜集更多受害人的資料。黑客還開發了 Android 後門程式,一旦成功植入,就能竊取裝置上的短訊,破解雙重認證機制,還能記錄手機周圍的環境聲。

而由於受害者大多為伊朗國民,研究人員判斷此為伊朗政權用來蒐集潛情報的大規模監控行動。