重點

- 2021 年,全球每 61 間機構中,平均有 1 間每週受勒索軟件影響

- 自 2020 年 1 月至今,2021 年 9 月的攻擊次數最為猖獗——每週攻擊次數較最稀疏的 2020 年 3 月增加超過一倍

- 教育/研究領域成全球最熱門攻擊目標

對抗網絡犯罪的戰役仍然如火如荼,而十月的「網絡安全意識月」推動全球關注網絡安全的重要性,重要性不言而喻。事實上,現在機構和個人比以往更需要出一份力,大家繼續攜手維護網絡安全。以目前情況來看,網絡犯罪份子明顯趁著新冠疫情爆發的機會大舉出動,乘虛而入。

其實Check Point Research (CPR)早於 2021 年 6 月便發出警告,指出全球網絡攻擊屢創新高,截至 2021 年 5 月,美國機構平均每週受襲次數較往年上升70%;而歐洲、中東和非洲(EMEA)機構受襲次數更較往年激增 97%。

我們今天發表的報告顯示,2021 年全球機構每週受襲次數較2020 年增加了 40%。

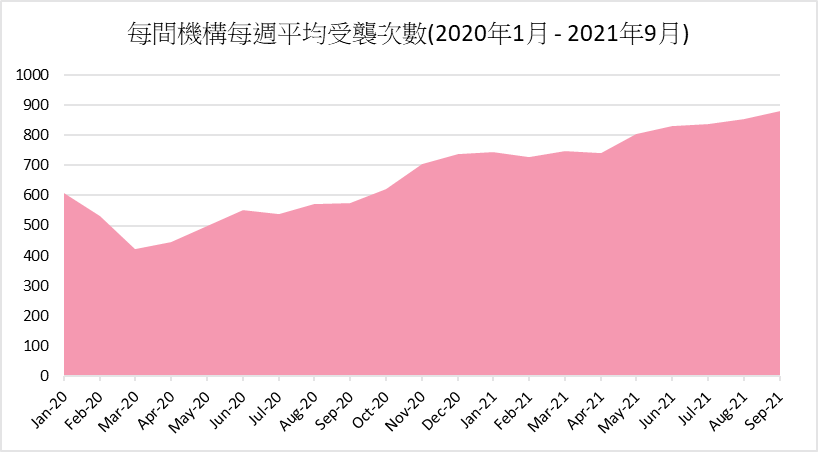

事實上,圖 1 顯示,全球遭受攻擊次數雖然在2020 年 3 月之前的幾星期略為減少,但從 2020 年 3 月開始,每間機構每週平均受襲次數顯著回升。2021 年 9 月,全球每間機構平均每週受襲超過 870 次,開創了新高,是2020 年 3月的兩倍多。

教育、政府和醫療保健行業成最熱門目標

教育/研究機構受襲次數最多,每間機構每週平均遭受 1,468 次網絡攻擊 (比 2020 年增加 60%);其次的政府/軍隊平均受襲 1,082 次 (增加 40%);醫療保健亦有 752 次 (增加55%)。

當心機械人網絡(botnet)

機械人網絡是感染了惡意軟件的電腦網絡,由網絡犯罪份子的單個指令和控制中心完全操縱。這些網絡本身可以由數千甚至數十萬台電腦組成,會被利用來進一步傳播惡意軟件,令這些網絡的規模不斷增加。

機械人網絡是2021 年對機構為禍最大的惡意軟件類型,平均每週有超過8%機構受到影響 (較 2020 年下降 9%),其次是4.6的銀行惡意軟件%(增加 26%),以及4.2的加密挖礦% (減少 22%)。

圖3:按惡意軟件類型分類的每間機構平均每週受襲次數

2021 年非洲成最熱門目標,與2020 年相比,北美和歐洲的受襲升幅最高

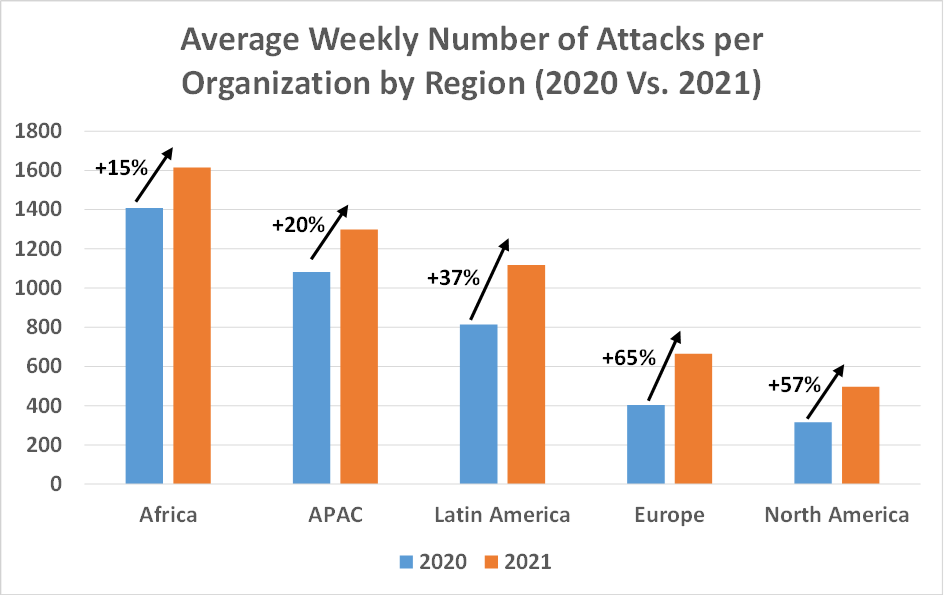

非洲機構在 2021 年受襲次數最多,如圖 4 所示,每間機構平均每週遭遇 1,615 次攻擊,比往年增加了 15%。排名第二的是亞太地區,每間機構平均每週遭遇 1,299 次攻擊 (增加 20%);然後是拉丁美洲,平均每週發生 1,117 次攻擊 (增加 37%);歐洲為 665次(上升65%);北美則為 497次 (增加 57%)。

全球每 61 間機構中,平均有 1 間機構每週受勒索軟件影響

我們在2021 年 6 月報告過勒索軟件攻擊繼續激增,較往年上升93%。根據我們現時最新報告, 2021年全球每週平均每 61 間機構就有 1 間遭受勒索軟件侵襲,較2020 年增加了 9%。互聯網/託管服務供應商(ISP/MSP)是受勒索軟件攻擊最頻密的行業;在2021 年,每週平均每 36 間這類機構就有 1 間受到勒索軟件侵襲(較2020 年增加 32%)。醫療保健行業排名第二,每44 間機構就有 1間受襲(上升 39%)。其次是軟件供應商,每52 間機構便有 1 間受襲(上升 21%)。

亞太地區是勒索軟件的最熱門目標,2021 年每週每 34 間機構便有 1 間受襲;但已較2020 年下降了 10%。其次是非洲,每48 間機構便有 1間受到影響 (減少7 %);拉丁美洲則是每 57 間機構便有 1 間受襲 (上升 6%)。

本報告中的數據來自 Check Point Software旗下Threat Prevention威脅防護技術的檢測結果,並在 Check Point ThreatCloud 中進行儲存和分析。ThreatCloud 憑藉全球網絡、端點和流動設備內的數億個感應器提供實時威脅情報。Check Point Software Technologies公司的情報和研究部門Check Point Research提供人工智能引擎和獨家研究數據,使這些情報更加充實和豐富。

世界各地機構必須落實預防措施,切忌口說不做

我們對全球機構有以下的建議:

可視性和分析:零信任安全政策的基礎是明智的存取決策,並且需要深入了解公司設備和網絡內的活動。有效的零信任安全政策建基於持續監察、記錄、關聯和分析整個企業的 IT 生態系統所收集的數據。

- 教育:培訓用戶如何識別和避免潛在威脅和攻擊是至關重要的。目前許多網絡攻擊都是始於一封針對性電子郵件,其中甚至不包含惡意軟件,而是一段經過社交工程設計的訊息,誘使用戶點擊惡意連結。教育用戶是機構可以部署的最重要防禦措施之一。

- 最新補丁:惡名昭彰的 WannaCry在 2017 年 5 月針對EternalBlue 漏洞發動攻擊,但當時這個漏洞已經有補丁。這個補丁早於攻擊前一個月便已面世,並因為極有可能被利用而被標記為「關鍵」。然而,許多機構和個人都沒有及時採用這個補丁,導致勒索軟件爆發,在三天之內感染了超過20萬台電腦。使電腦保持最新狀態並採用安全補丁,尤其是標記為「關鍵」的補丁,有助機構對抗先進的網絡攻擊。

- 當心網絡釣魚:不要隨便點擊看起來可疑的鏈接,只從可驗證的可靠來源下載內容。請切記,網絡釣魚是一種社交工程,因此如果你收到一封帶有不尋常請求的電子郵件,請仔細檢查發件人的詳細資訊,以確保這個溝通對象是你的同事,而非網絡犯罪份子。

- 減少攻擊面:資訊安全中的一種常見措施,就是減少攻擊面。對於端點,你需要完全控制週邊設備、應用程式、網絡流量和數據。無論數據處於運動中、靜止狀態還是使用中,你都需要對其加密。確保執行公司政策以符合端點安全,也是很重要的。

- 以預防為主是唯一有效防範未知威脅的途徑。依賴事件檢測然後作出反應的傳統解決方案,不能應對新式攻擊,並且反應往往太慢而無法盡量降低網絡攻擊的損害。

防止網絡攻擊的關鍵第一步,就是識別網絡中的漏洞,這亦是 Check Point 提供免費安全檢查服務的原因。